Durante 2024 y 2025, en muchas empresas chilenas la ANCI fue un acrónimo que aparecía en presentaciones de compliance y se quedaba ahí. En 2026 ya no. Es un organismo ya activo y operando que recibe reporte cuando sucede alguna incidencia.

Y ese cambio mueve la pregunta. Antes era: "¿qué es ANCI?". Ahora es: "¿estamos listos para responderle en 3 horas?".

Si manejas IT en Chile, esa pregunta tiene una versión incómoda: ANCI dejó de ser un acrónimo. En 2026 es la diferencia entre una filtración que se contiene y una filtración que se publica. Las organizaciones que tienen visibilidad operativa de su flota llegan al portal con evidencia. Las que no, llegan con explicaciones.

Este artículo cubre qué es la ANCI, qué exige bajo la Ley 21.663, los plazos que importan, cómo se conecta con la futura Ley 21.719 de protección de datos, y qué necesita tener listo tu equipo IT antes del próximo incidente. No es una explicación legal. Es la lectura desde el lado operativo, con quick wins por sección.

Qué es ANCI y por qué importa más en 2026

La Agencia Nacional de Ciberseguridad (ANCI) es el organismo regulador creado por la Ley 21.663, que estableció el Marco de Ciberseguridad de Chile. La ley se publicó en abril de 2024 y la agencia comenzó a operar oficialmente el 2 de enero de 2025. 2026 es su primer año fiscal completo de fiscalización.

Su rol tiene tres componentes que conviene mantener separados en la cabeza:

- Regulador: dicta instrucciones generales y reglamentos que aterrizan los principios de la Ley 21.663.

- Plataforma: opera el portal de reporte de incidentes que reciben las organizaciones obligadas.

- Sancionador: aplica multas y, en casos graves, suspensiones a operadores que incumplen.

ANCI no reemplaza al CSIRT Nacional ni a la Subsecretaría del Interior. Coordina con ambos, pero la responsabilidad de fiscalizar el cumplimiento del Marco recae en la agencia. Esto importa porque hasta 2024 la coordinación de incidentes en Chile pasaba mayormente por el CSIRT con un foco más colaborativo. La ANCI agrega la capa regulatoria: ya no es solo "te ayudamos a coordinar la respuesta", también es "te exigimos reportar".

Lo que cambia con 2026 es el ritmo de instrucciones generales. La ANCI publicó en sus primeros meses la inscripción de instituciones que prestan servicios esenciales en la plataforma de reporte, los criterios para clasificar Operadores de Importancia Vital y los plazos formales de notificación. Para un IT Manager chileno, esto se traduce en una lista de tareas concretas: confirmar clasificación, registrar la institución, designar contactos técnicos y conocer el formato del reporte.

Qué exige la Ley 21.663 que fiscaliza la ANCI

La Ley 21.663 obliga a las organizaciones bajo su alcance a implementar un set de medidas técnicas y organizativas, mantener un plan de respuesta a incidentes, capacitar al personal, y reportar eventos de ciberseguridad significativos a la ANCI. La intensidad de la obligación depende de la clasificación: Operador Servicio Esencial (OSE) u Operador de Importancia Vital (OIV).

Operador Servicios Esenciales (OSE)

Son organizaciones que entregan servicios cuyo deterioro afectaría de forma significativa a la población. Incluye sectores como:

- Energía (generación, transmisión, distribución)

- Servicios financieros (bancos, medios de pago, infraestructura crítica financiera)

- Salud (hospitales, clínicas, prestadores con sistemas integrados)

- Telecomunicaciones (operadores móviles, ISP, redes troncales)

- Transporte (aeroportuario, marítimo, ferroviario)

- Servicios sanitarios (agua potable, tratamiento de aguas servidas)

- Administración pública (servicios sectoriales con sistemas críticos)

Operadores de Importancia Vital (OIV)

Es una subcategoría más exigente dentro de los SE. La calificación la hace la ANCI con criterios de impacto país: dependencia económica, vulnerabilidad estratégica, efecto cascada en otros servicios. Un OIV tiene obligaciones reforzadas en gestión de riesgo, reporte y disponibilidad.

La pregunta operativa que importa es: ¿tu organización está en alguno de los listados? Si sí, las obligaciones aplican. Si no estás seguro, el supuesto seguro es comportarte como si lo estuvieras hasta confirmar lo contrario, porque las consecuencias de descubrirlo tarde son peores que prepararse de más.

Una vez confirmada la clasificación, las obligaciones operativas se traducen en seis bloques: políticas de seguridad documentadas, gestión de riesgos, plan de respuesta a incidentes, capacitación del personal, reporte estructurado a ANCI dentro de plazos, y conservación de evidencia técnica auditable.

Quick win: revisa el listado oficial publicado por ANCI esta semana. Si tu organización aparece, abre un ticket interno con los seis bloques anteriores como checklist de gap analysis.

Los plazos que te puede costar incumplir: 3h y 72h

Aquí está el primer momento donde el twist se vuelve medible. La Ley 21.663 establece dos plazos estrictos desde la detección de un incidente significativo: tres horas para alerta temprana y 72 horas para reporte completo. Después vienen reportes de seguimiento y un informe de lecciones aprendidas.

Tres horas es muy poco si tu equipo no tiene runbook. Es justo lo que toma reunir al equipo, validar que el evento es reportable, y armar la primera comunicación. 72 horas suenan más generosas, pero cuando incluyen identificar sistemas afectados, datos comprometidos, vector probable, medidas de contención, e impacto a usuarios, los días desaparecen rápido.

El portal de ANCI espera información estructurada. Cuando llegas al formulario, ya no es momento de improvisar:

- Identificación del operador y contacto técnico

- Tipo y categoría del incidente

- Fecha y hora de detección (no de ocurrencia, las dos)

- Sistemas y activos afectados

- Estimación de usuarios y datos comprometidos

- Medidas de contención aplicadas

- Plan de comunicación a usuarios afectados, si aplica

Las sanciones por incumplir son escalonadas. Para infracciones gravísimas, la Ley 21.663 contempla multas que pueden llegar a montos significativos en UTM y, en casos extremos, suspensión de servicios para operadores reincidentes. Pero la sanción no es el único costo. El reporte público y la trazabilidad de la respuesta afectan reputación, contratos institucionales, y procesos de licitación posteriores.

Escenario operativo: una clínica regional de tamaño medio detecta un viernes 18:00 que un servidor expuso fichas clínicas durante varias horas por una mala configuración. Desde ese momento, el equipo IT tiene tres horas para alerta temprana. Sin un runbook ANCI, el reflejo es escalar a gerencia y legal, lo que toma tiempo. Con runbook, el contacto técnico envía la alerta inicial mientras IT y un externo de DFIR empiezan análisis paralelo. La diferencia entre tener runbook y no tenerlo se mide en horas, no en horas-hombre.

Cómo prepararte operacionalmente: como cumplir con la ANCI

Cumplir con la ANCI puede sonar complejo, pero no tiene por qué serlo si se aborda de forma ordenada. El primer paso es entender si tu empresa está en la mira de la ley. Desde ahí, se trata de implementar medidas concretas que te preparen para prevenir incidentes, responder cuando ocurren y demostrar que estás haciendo las cosas bien.

Pasos clave para alinearte con la ANCI:

Determina si estás regulado

Revisa si tu empresa califica como Operador de Importancia Vital o presta un servicio esencial. La ANCI puede incluirte en estas categorías según el impacto que tendría una falla de tu servicio en la seguridad nacional. Si la respuesta es sí (o incluso un “tal vez”), entonces es hora de dar los siguientes pasos.

Haz un diagnóstico de madurez en ciberseguridad

Evalúa tu situación actual: ¿tienes políticas? ¿controles técnicos implementados? ¿respuestas definidas? Este análisis te ayuda a identificar brechas y establecer prioridades claras.

Implementa un SGSI basado en estándares reconocidos

Utiliza marcos como ISO 27001 o NIST. No contar con un SGSI si estás obligado por ley es considerado una falta grave. Además, te entrega estructura y trazabilidad en tu gestión de riesgos.

Diseña políticas de respuesta a incidentes

Debes saber qué hacer si algo falla. Define protocolos de detección, comunicación, contención y recuperación. Y asegúrate de que estén claros para todos los involucrados.

Capacita a tu equipo

La ciberseguridad no depende solo del área técnica. Todos deben entender los riesgos y saber qué hacer. Desde la recepción hasta la alta dirección, todos tienen un rol que cumplir.

Alinea compliance con ciberseguridad

La seguridad no es solo un tema TI: es parte del cumplimiento normativo. Asegúrate de que tus políticas internas, contratos y prácticas estén alineados con los requisitos de la Ley 21.663.

Si gustas de saber de medidas más concretas, puedes echarle una mirada a los artículos 8º y 9º de la ley Nº 21.663. En dichos artículos se mencionan los deberes específicos de ciberdefensa y reporte para los operadores de importancia vital.

¿Y si no cumples? Riesgos y sanciones

La ANCI tiene el poder de fiscalizar tanto a instituciones públicas como privadas. Y no hablamos de fallas catastróficas: bastan omisiones como no reportar a tiempo un incidente, no contar con un plan de respuesta, o entregar información incompleta o errónea. Cualquier desajuste puede activar una revisión y derivar en sanciones.

Incumplir con la Ley 21.663 no solo expone a tu empresa a multas millonarias, también puede abrir la puerta a consecuencias mucho más complejas: pérdida de confianza, interrupciones operativas, daño reputacional y hasta la fuga de clientes. Un incidente mal gestionado puede tener más impacto que la propia sanción económica… y dejar una huella difícil de borrar.

Infracciones leves

Las infracciones leves se refieren a descuidos o faltas administrativas que no comprometen directamente la respuesta ante incidentes. Aun así, pueden costar hasta 5.000 UTM, o 10.000 UTM si eres un Operador de Importancia Vital.

Ejemplos de infracciones leves:

- No entregar información requerida a tiempo, si no es crítica para un incidente.

- No mantener registro de acciones de seguridad.

- No tener programas de capacitación en ciberseguridad.

- No designar un delegado de ciberseguridad.

- Incumplir instrucciones generales sin mayor impacto.

Infracciones graves

Este tipo de infracciones afecta directamente la capacidad de prevenir o responder ante incidentes. Se sancionan con multas de hasta 10.000 UTM, o 20.000 UTM si se trata de un OIV.

Ejemplos de infracciones graves:

- No implementar un SGSI conforme a los estándares exigidos.

- No reportar incidentes de ciberseguridad al CSIRT Nacional.

- Entregar información falsa o tardía durante una gestión de incidente.

- Reincidir en una infracción leve dentro del mismo año.

- No aplicar medidas para contener un ciberataque en curso.

- Obstaculizar deliberadamente las atribuciones de la ANCI en un incidente crítico.

Infracciones gravísimas

Estas son las más severas, ya que suelen darse en contextos de alto impacto o por reincidencia grave. Se castigan con multas de hasta 20.000 UTM, o hasta 40.000 UTM si el infractor es un OIV.

Ejemplos de infracciones gravísimas:

- No entregar información esencial durante un incidente de alto impacto.

- Incumplir instrucciones de la ANCI durante la gestión de una crisis crítica.

- No actuar para frenar un ciberataque con consecuencias significativas.

- Reincidir en infracciones graves dentro de un período de un año.

ANCI no opera sola: Ley 21.663 + Ley 21.719

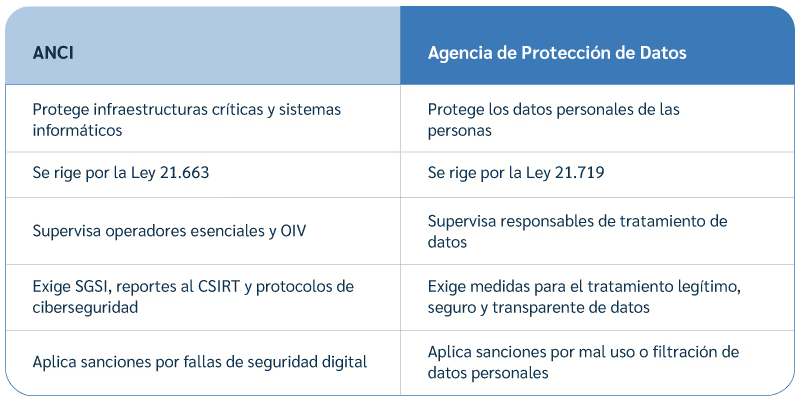

Una misma filtración puede activar dos obligaciones independientes en Chile. La Ley 21.663 (ciberseguridad) opera sobre operadores de servicios esenciales y la fiscaliza la ANCI. La Ley 21.719 (protección de datos personales) opera sobre cualquier organización que trate datos personales y será fiscalizada por la futura Agencia de Protección de Datos.

Si tu organización es PSE/OIV y la filtración involucra datos personales, ambas leyes aplican en paralelo. No es una jerarquía. Son dos reportes, dos plazos potencialmente distintos, dos criterios de severidad. La planificación operativa tiene que asumir esta dualidad.

El tejido conector entre ambas leyes es la documentación. El Registro de Actividades de Tratamiento (RAT) de la Ley 21.719 te dice qué datos tienes y dónde. La Evaluación de Impacto en Privacidad (EIPD) te dice qué riesgo representan. El IRP alineado con ANCI te dice cómo respondes cuando el riesgo se materializa. Las tres piezas se refuerzan: un IRP sin RAT no sabe qué datos están afectados; un RAT sin IRP no sirve cuando ocurre el evento.

Escenario operativo cruzado: un servicio financiero clasificado como OIV detecta acceso no autorizado a una base con datos personales de clientes. ANCI requiere reporte por ser OIV. Ley 21.719 requiere notificación a titulares afectados (con plazos propios) y eventualmente a la futura Agencia de Protección de Datos. El equipo coordina ambos flujos en paralelo, con un único timeline interno alimentando ambos reportes.

Conclusión

ANCI dejó de ser un acrónimo. En 2026 es la diferencia entre una filtración que se contiene y una filtración que se sanciona.

La diferencia operativa entre un caso y otro no se construye durante el incidente. Se construye antes. Se construye en la visibilidad que tienes sobre tu infraestructura cuando todo está en calma; en el control que pudiste ensayar en un tabletop cuando no había presión; en la evidencia que tu inventario, tus logs y tus herramientas dejaron disponibles meses antes del evento.

Visibilidad antes que seguridad. Control antes que reporte. Evidencia antes que explicación. Ese es el orden operativo que ANCI premia en 2026, sin decirlo explícitamente. Lo dice por el tipo de información que pide en el portal, los plazos que impone y la severidad con que pondera la calidad del reporte inicial.

Lo que puedes hacer el lunes en la mañana es simple: confirma tu clasificación OSE/OIV, designa contactos técnicos, abre la conversación con tu equipo sobre el primer drill de 72 horas y revisa qué nivel de evidencia produce hoy tu inventario de endpoints. Si ese check expone gaps, tienes meses para cerrarlos antes que la próxima filtración te encuentre con explicaciones en vez de evidencia.

Cumplimiento y seguridad: dos caras de la misma moneda

La ANCI no es solo un tema del gobierno: las empresas también tienen que ponerse las pilas. Si prestas servicios digitales o manejas infraestructura crítica, más vale que estés al día. Cumplir no solo te evita sanciones, también te hace más fuerte frente a ciberataques. No lo dejes para después: la Ley 21.663 está vigente desde el 1 de enero de 2025. Revisa hoy mismo dónde estás parado.

FAQ

¿Qué es la ANCI y desde cuándo opera?

La ANCI (Agencia Nacional de Ciberseguridad) es el organismo regulador creado por la Ley 21.663 en Chile. Comenzó a operar oficialmente el 2 de enero de 2025 y fiscaliza el cumplimiento del Marco de Ciberseguridad en Servicios Esenciales y Operadores de Importancia Vital. 2026 es su primer año fiscal completo de fiscalización.

¿Qué obliga la Ley 21.663 que fiscaliza la ANCI?

La Ley 21.663 obliga a Servicios Esenciales y OIV a implementar medidas técnicas y organizativas de ciberseguridad, capacitar a su personal, mantener un plan de respuesta a incidentes y reportar cualquier evento significativo a la ANCI dentro de plazos específicos. Las obligaciones de los OIV son reforzadas respecto de los SE.

¿Mi empresa debe inscribirse en el portal de ANCI?

Si tu organización está clasificada como Servicio Esencial u Operador de Importancia Vital bajo los criterios de la Ley 21.663, la inscripción en la plataforma de reporte de la ANCI es obligatoria. Verifica el listado oficial y los reglamentos vigentes en anci.gob.cl. Si tienes dudas sobre la clasificación, asume el supuesto seguro mientras la confirmas.

¿Cuánto tiempo tengo para reportar un incidente a la ANCI?

La normativa establece tres horas para alerta temprana desde la detección del incidente y 72 horas para el reporte completo con sistemas afectados, datos comprometidos y medidas de contención. Posteriormente se exigen reportes de seguimiento y un informe de lecciones aprendidas.

¿Qué multas aplica la ANCI por incumplimiento?

La Ley 21.663 contempla sanciones escalonadas según gravedad y tamaño de la organización, que van desde multas administrativas hasta la suspensión de servicios esenciales en casos graves. La omisión o el retraso en el reporte agrava la sanción. El costo real incluye además efectos reputacionales y de contratación posteriores.

¿Cuál es la diferencia entre ANCI y la Agencia de Protección de Datos?

ANCI fiscaliza ciberseguridad e infraestructura crítica bajo la Ley 21.663. La futura Agencia de Protección de Datos fiscalizará el tratamiento de datos personales bajo la Ley 21.719. Operan en paralelo y una misma filtración puede activar obligaciones independientes ante ambas. La planificación operativa tiene que considerar ambos flujos en simultáneo.